| Скачать .docx |

Реферат: Основы информационной безопасности для организации ООО СКБ Контур

Федеральное агентство по образованию

Санкт-Петербургский государственный архитектурно-строительный университет

Факультет Экономики и управления

Кафедра Управления

Дисциплина: Основы информационной безопасности

Реферат на тему:

“Основы информационной безопасности для организации

ООО «СКБ Контур» “

Работу выполнила:

студентка группы1-МО-4

Д.Г. Кирасирова

Работу проверил:

доцент кафедры Управления

_______________________

(С.А.Бражников )

“_____” _______ 2010 г.

«_____________________»

(оценка)

Санкт-Петербург

2011

Оглавление

1.Основные характеристики организации и специфика её информационной системы.. 5

2.Классификация, специфика и краткий анализ основных угроз информационной системе организации14

3.Формулировка основных задач СИБ организации и средства их возможной реализации. 16

4.Средства разграничения доступа к глобальным сетям, данным и программам.. 18

5.Средства идентификации и аутентификации пользователей информационной системы организации20

6.1.Microsoft Active Directory. 21

6.3 Аппаратные системы контроля и управления доступом.. 25

6.4 Биометрическая идентификация. 28

8.Основные экономические характеристики СИБ и предложения по этапности её внедрения36

9.Выводы, предложения и рекомендации по дальнейшему развитию и совершенствованию СИБ38

10.Список реферированных источников. 40

Введение

Информационная эра привела к существенным изменениям в способе выполнения некоторых обязанностей для большого числа профессий. Теперь нетехнический специалист среднего уровня может выполнять работу, которую раньше делал высококвалифицированный программист. Служащий имеет в своем распоряжении столько точной и оперативной информации, сколько никогда не имел. Но использование компьютеров и автоматизированных технологий приводит к появлению ряда проблем для руководства организацией. Компьютеры, часто объединенные в сети, могут предоставлять доступ к колоссальному количеству самых разнообразных данных. Поэтому люди беспокоятся о безопасности информации и наличии рисков, связанных с автоматизацией и предоставлением гораздо большего доступа к конфиденциальным, персональным или другим данным. Все увеличивается число компьютерных преступлений, что может привести в конечном счете к подрыву экономики. И поэтому должно быть ясно, что информация - это ресурс, который надо защищать.

Число компьютерных преступлений растет - также увеличиваются масштабы компьютерных злоупотреблений. По оценке специалистов США, ущерб от компьютерных преступлений увеличивается на 35 процентов в год и составляет около 3.5 миллиардов долларов. Одной из причин является сумма денег, получаемая в результате преступления: в товремякак ущерб от среднего компьютерного преступления составляет 560 тысяч долларов, при ограблении банка - всего лишь 19 тысяч долларов. Шансов быть пойманным у компьютерного преступника гораздо меньше, чем у грабителя банка - и даже при поимке у него меньше шансов попасть в тюрьму. Обнаруживается в среднем 1 процент компьютерных преступлений. И вероятность того, что за компьютерное мошенничество преступник попадет в тюрьму, меньше 10 процентов.

Применительно к Российской специфике говорить о подобного рода потерях еще рано, однако существующая общемировая тенденция и стремительное развитие информационных технологий в сфере корпоративного менеджмента позволяет прогнозировать увеличение доли угроз экономической безопасности именно в сегменте информационных технологий. При этом источником угроз могут быть как несовершенства технологии (различного рода «дыры» и уязвимости в программном обеспечении, веб-браузерах и почтовых клиентах), так и пресловутый «человеческий фактор», особенности психологии восприятия – ведь любая, даже самая совершенная информационная система требует участия оператора, т.е. человека.

Умышленные компьютерные преступления составляют заметную часть преступлений. Но злоупотреблений компьютерами и ошибок еще больше. Эти потери подчеркивают важность и серьезность убытков, связанных с аппаратно-программными комплексами.

Основной причиной наличия потерь, связанных с компьютерами, является недостаточная образованность в области безопасности. Только наличие некоторых знаний в области безопасности может прекратить инциденты и ошибки, обеспечить эффективное применение мер защиты, предотвратить преступление или своевременно обнаружить подозреваемого. Осведомленность конечного пользователя о мерах безопасности уже обеспечивает определенный уровень защиты компьютерных и информационных ресурсов.

1. Основные характеристики организации и специфика её информационной системы

Компания ООО «СКБ Контур»

«СКБ Контур» – федеральный разработчик программного обеспечения с 1988 года.

Сегодня компания «СКБ Контур» сотрудничает с крупнейшими федеральными контролирующими и исполнительными органами: Федеральной налоговой службой, Пенсионным фондом, Фондом социального страхования, Федеральной службой по тарифам, Росстатом, Росинформтехнологиями и др. – и обслуживает более 1 млн клиентов по всей стране.

«СКБ Контур» работает над тем, чтобы избавить специалистов от бумажной волокиты. Программы данной организации способны автоматизировать самые разные процессы:

· подготовить и сдать через Интернет отчетность в налоговую инспекцию и другие контролирующие органы (ПФР, ФСС, Росстат) – система «Контур-Экстерн», сервис «Контур-Отчет ПФ»;

· наладить кадровый учет и начислить зарплату – системы «Контур-Зарплата» и «Контур-Персонал»;

· обменяться юридически значимыми документами с контрагентами посредством безбумажного юридически значимого документооборота между предприятиями;

· уточнить правовые аспекты бухгалтерской работы – система «Контур-Норматив».

И это далеко не полный перечень продуктов и сервисов «СКБ Контур».

В 2008 году нашей компании исполнилось 20 лет. За это было создано 11 серьезных программных продуктов.

Количество работающих на предприятии – 1200 человек; Руководитель: Дмитрий Мраморов. Годовой доход составляет 420 млн. рублей. [1]

Филиалы и подразделения «СКБ Контур» размещены по многим городам России:

Санкт-Петербург

Санкт-Петербургский филиал ЗАО «ПФ «СКБ Контур» 199034, г. Санкт-Петербург, 14-я линия Васильевского острова, д. 7а, офис 4.3.1 Телефон: (812) 334-04-73, 334-04-74 Электронная почта: kontur-spb@spb.skbkontur.ru |

Екатеринбург

Юридический адрес 620017, г. Екатеринбург, Космонавтов, д. 56, 4-ый этаж. Время работы: с 9:00 до 18:00 Телефон: (343) 228-14-40, 228-14-41 Электронная почта: info@skbkontur.ru |

Центр продаж и подключений 620014, г. Екатеринбург, ул. Шевелева, 8. Телефон: (343) 270-55-66 (многоканальный) |

Москва

Московский филиал ЗАО ПФ СКБ Контур 127254, г. Москва, ул. Добролюбова, д. 3, стр. 1, офис 413 Телефон: (495) 604-48-12 Электронная почта: ds@skbkontur.ru |

Центр продаж и подключений 115054, г. Москва, ул. Озерковская набережная, д. 50, стр. 1, офис 345 (м. Павелецкая) Телефон: (495) 604-49-15 Электронная почта: ds@skbkontur.ru |

Вологда

Обособленное подразделение ЗАО «ПФ «СКБ Контур» в г. Вологда 160000, г. Вологда, ул. Предтеченская, 67 Телефон: (8172) 75-11-11 |

Краснодар

Обособленное подразделение ЗАО "ПФ "СКБ Контур" в г. Краснодар 350000, г. Краснодар, ул. Карасунская, д. 60, 6 этаж, каб. 66 Телефон: (861)200-01-05, (861)200-01-00 Электронная почта: r23@skbkontur.ru |

Новгород Великий

Обособленное подразделение ЗАО "ПФ "СКБ Контур" в г. Великий Новгород 173020, г. Великий Новгород, ул. Большая Московская, д. 59 Телефон: (8162) 66-55-11, 66-32-12 Электронная почта: novgorod@skbkontur.ru |

Новосибирск

Обособленное подразделение ЗАО "ПФ "СКБ Контур" в г. Новосибирск 630091, г. Новосибирск, ул. Фрунзе, д. 5, оф. 412 Телефон: (383) 363-11-31, 335-82-28, техническая поддержка: (383) 363-11-32 Электронная почта: novosibirsk@skbkontur.ru |

Пермь

Пермский филиал ЗАО «ПФ «СКБ Контур» 614077, г. Пермь, ул. Аркадия Гайдара, 3 Телефон: (342) 219-54-54, 215-59-59 Электронная почта: perm@skbkontur.ru |

Ростов-на-Дону

Обособленное подразделение ЗАО "ПФ "СКБ Контур" в г. Ростов-на-Дону Ул. Чехова, 71, г.Ростов-на-Дону, 344010 Телефон: (863) 207-90-10 Электронная почта: r61@skbkontur.ru |

Ставрополь

Обособленное подразделение ЗАО "ПФ "СКБ Контур" в г. Ставрополь 355035, г. Ставрополь, пр-кт Кулакова, 16 В Телефон: 8 (8652) 20-50-40 Электронная почта: r26@skbkontur.ru |

Уфа

Обособленное подразделение ЗАО «ПФ «СКБ Контур» в г. Уфе 450078, г.Уфа, ул. Айская, 46, 2 этаж Телефон: (347) 252-40-55, 252-07-58, 248-15-75 Электронная почта: kontur@ufanet.ru |

Ханты-Мансийск

Обособленное подразделение ЗАО «ПФ «СКБ Контур» в г. Ханты-Мансийске 628012, г. Ханты-Мансийск, Комсомольская ул.,18 Телефон: (3467) 34-90-30, 30-03-73 Электронная почта: hmao@skbkontur.ru |

Челябинск

Челябинский филиал ЗАО "ПФ "СКБ Контур" 454080, г.Челябинск, ул.Энтузиастов, 16 Телефон: (351) 729-86-86, 211-32-40 Электронная почта: 74@skbkontur.ru |

ООО «СКБ Контур» представляет собой вертикально-дифференцированную организацию, общие принципы работы которой распределены в пространстве между подразделениями, рабочими группами различных проектов в интересах максимальной прибыли и дальнейшего развития.

У центрального органа управления в подчинении находятся периферийные органы управления, распределенные в пространстве:

-C1 – ООО «СКБ Контур» Северо - Запад;

-C2 – ООО «СКБ Контур» Приволжье ;

-С3 – ООО «СКБ Контур» Дальний Восток;

-C4 – ООО «СКБ Контур» Сибирь;

По проведённым ранее исследованиям был рассчитан примерный объём обмениваемых данных за сутки составил в общем 49 Гб/сутки.

В среднем обмен между органами управления осуществляется со следующей скоростью:

1) С0 – С1 : 14 Гб/час;

2) С0 – С2 : 11 Гб/час;

3) С0 – С3 : 9 Гб/час;

4) С0 – С4 : 8Гб/час;

5) С0 – С5 : 7 Гб/час.

По характеру использования принимаемая информация в организации подразделяется на следующие категории:

• Оперативная (технические задания и т.п.);

• Письменная/печатная аналитическая (обзоры, статьи, рассылки);

• Рабочие видео/фотоматериалы;

• Служебная финансовая (налоговая информация);

• Административная.

Передаваемую информацию также можно разделить на категории:

• Производственная (проектная документация, чертежи, сметы и т.п.);

• Служебная финансовая;

• Административная.

Прием и передача информации производится по следующим каналам:

Интранет

Внутренний обмен цифровой информацией (переписка, обмен файлами).

Интернет (открытый)

Получение оперативной информации, служебная переписка, обмен файлами с партнерами, контрагентами и др.

Интернет (виртуальные частные сети, VPN)

Обмен финансовой и другой конфиденциальной информацией.

Телефонная связь/факс

Обмен служебной и административной информацией как внутри организации, так и с партнерами.

Курьерская служба

Обмен неэлектронной и строго конфиденциальной информацией с партнерами ( документы, лицензионные ПО, др.)

Схема головного офиса и подразделений представлена в Приложении 1.

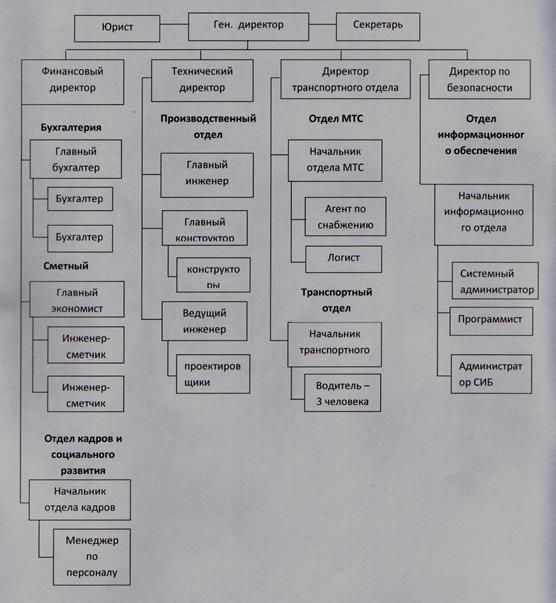

Оpганизационная структура центрального органа управления «СКБ Контур» в Приложении 2.

Структурная схема ЛВС организации представлена в Приложении 3.

1. Основная цель реферата

Настоящий реферат ставит целью разработать эффективную стратегию информационной безопасности организации, позволяющую исключить или минимизировать ущерб, вызванный той или иной угрозой. Т.е. определение и внедрение средств и мер, позволяющих:

1. Исключить возможность непосредственного проникновения злоумышленника из внешней среды (интернета) через уязвимости программного и аппаратного обеспечения;

2. .Минимизировать возможность поражения отдельных компьютеров или всей сети "Троянскими" программами и вирусами, внедрить средства мониторинга "подозрительной" активности в ЛВС и на компьютерах, а также средства сканирования на известные виды вирусов;

3. Внедрить практику защиты (шифрования) данных, передаваемых по открытым каналам связи;

4. .Разработать систему разграничения прав пользователей, а также систему мониторинга доступа к данным, позволяющую выявлять факты недобросовестного доступа;

5. Наладить процесс периодического архивирования данных, в результате чего минимизируется ущерб при их случайной потере.

2. Классификация, специфика и краткий анализ основных угроз информационной системе организации

Таблица 1. Основные угрозы безопасности

| Наименование угрозы | Идентификатор | Источник |

| Прямой удаленный доступ к ресурсам ЛВС | УДС | Интернет, VPN |

| "Троянские" программы | ТРП | Вебсайты, рассылки |

| Вирусы | ВИР | Вебсайты, рассылки |

| Перехват данных | ПД | Эл. почта |

| Кража информации | КР | Недобросовестные сотрудники |

| Случайная потеря данных | ПТД | Ошибки персонала, сбои оборудования и ПО |

В таблице перечислены основные угрозы информационной безопасности организации. Ниже приводятся характеристики каждой из угроз:

Таблица 2. Характеристика угроз безопасности

| Угроза | Частота появления | Результат воздействия | Степень опасности | Оценка вреда (% дохода) | Время восстановления | Средства борьбы |

| УДС | 2-3 раза в год | Утечка информации | С | 2%-20% | 1-3 нед. | Файервол |

| ТРП | 5-10 раз в год | Утечка информации, нарушение работоспособности ЛВС | С | 3%-20% | 1 нед. — 1 мес. | Антивирусная программа |

| ВИР | 1 раз в месяц | Нарушение работоспособности ЛВС |

H | 2%-5% | 1 нед. — 1 мес. | Антивирусная программа |

| ПД | 1 раз в год | Утечка конфиденциальной информации |

В | 5%-30% | — | Шифрование |

| КР | менее 1 раза в год | Утечка конфиденциальной информации |

С | 10%-30% | — | Адм. меры |

| ПТД | менее 1 раза в год | Потеря информации | С | 10%-70% | 1-6 мес. | Архивация данных |

3. Формулировка основных задач СИБ организации и средства их возможной реализации

Для каждого типа угрозы необходимо выбрать соответствующее средство защиты. Ниже приведены наиболее подходящие средства защиты для данной организации.

Межсетевые экраны (файерволы) — применяются с целью защиты ЛВС или ее части от прямого несанкционированного доступа извне. Подразделяются на программные и аппаратные решения. Наиболее популярные на сегодняшний день:

• Kaspersky Internet Security (программный);

• Microsoft ISA Server (программный);

• ZyWALL 1050 (аппаратный).

Для борьбы с вирусами и "троянскими" программами применяются Антивирусы, которые могут быть использованы как в качестве коллективного средства защиты, так и индивидуального. Список распространенных антивирусных программ:

• Kaspersky Anti-Virus

• Norton Antivirus

Предотвращение перехвата и подделки данных, передаваемых через открытые каналы связи, осуществляется средствами Криптографической защиты — шифрованием и электронной цифровой подписью (ЭЦП). Шифрование применяется для сокрытия содержимого передаваемой информации, ЭЦП — для предотвращения подделки передаваемых данных с целью доставки вредоносных программ в сеть организации с последующими попытками ее взлома.

• Цифровой конверт "Веста";

• AladdinSecretDisk — система защиты конфиденциальной информации;

Для обеспечения сохранности данных организации и минимизации возможности случайных потерь по тем или иным причинам используются Системы архивирования данных:

• Система архивирования данных АНТРЕЛ;

• IBM Tivoli Storage Manager;

• SunSAM — система управления архивами.

4. Средства разграничения доступа к глобальным сетям, данным и программам

Как правило, средства разграничения доступа представлены в виде Службы каталогов.

Служба каталогов — программный комплекс, позволяющий администратору владеть упорядоченным по ряду признаков массивом информации о сетевых ресурсах (общие папки, сервера печати, принтеры, пользователи и т.д.), хранящийся в едином месте, что обеспечивает централизованное управление, как самими ресурсами, так и информацией о них, а также позволяющий контролировать использование их третьими лицами.

На сегодняшний день наибольшее распространение получил сетевой протокол LDAP (LightweightDirectoryAccessProtocol) как средство реализации и доступа к службе каталогов. LDAP — это стандарт, разработанный и поддерживаемый комитетом IETF. Протокол включает в себя представление всех ресурсов в виде иерархической (древовидной) структуры, представление отдельного ресурса — в виде именованной записи с атрибутами.

Существует множество реализаций данного стандарта, как открытых, так и проприетарных. Вот список наиболее распространенных из них:

• Apache Directory Server

• Apple Open Directory

• CA Directory (http://ca.com/us/products/product.aspx?id= 160)

• Fedora Directory Server

• IBM Tivoli Directory Server

• Mandriva Directory Server http://mds.mandriva.org/

• Microsoft Active Directory

• Novell eDirectory

• OpenLDAP

• Oracle Internet Directory

• Penrose — виртуальный сервер директорий, основанный на Java (http: //penrose. safehaus. org)

• Siemens DirX

• Sun Java System Directory Server Tinyldap (http://vvww.fefe.de/tinyldap/)

• Openwave LDAP Directory Server (http://www.openwavexom/us/products/messagingj>roducts/directory/)

5. Средства идентификации и аутентификации пользователей информационной системы организации

Первый шаг к обеспечению безопасности ресурсов ЛВС - способность проверить личности пользователей. Процесс подтверждения (проверки) личности пользователя назван установлением подлинности (аутентификацией). Аутентификация обеспечивает основу для эффективного функционирования других мер и средств защиты, используемых в ЛВС. Например, механизм регистрации позволяет получить информацию об использовании пользователями ресурсов ЛВС, основанную на идентификаторе пользователя. Механизм управления доступом разрешает доступ к ресурсам ЛВС, основываясь на идентификаторе пользователя. Оба этих средства защиты эффективны только при условии, что пользователь, использующий службу ЛВС - действительный пользователь, которому назначен данный идентификатор пользователя

Идентификация требует, чтобы пользователь был так или иначе известен ЛВС. Она обычно основана на назначении пользователю идентификатора пользователя. Однако ЛВС не может доверять заявленному идентификатору без подтверждения его подлинности. Установление подлинности возможно при наличии у пользователя, чего-нибудь уникального, что только пользователь имеет, типа карты, чего-то единственного, что только пользователь знает, типа пароля, или что-то, что делает пользователя уникальным, типа отпечатка пальца. Чем больше количество таких уникальных вещей предоставлено пользователем ЛВС, тем меньше риск, что кто-то подменит законного пользователя.

Система идентификации и аутентификации (IdentityManagementSystem) — комплекс аппаратно-программных средств, управляющих учетными записями субъекта, соответствующими правами доступа, а также осуществляющих мониторинг активности пользователя, необходимый для выявления потенциальных злоумышленников внутри организации. Как правило, средства идентификации и аутентификации интегрированы со средствами разграничения доступа. Немаловажным свойством системы аутентификации является возможность интеграции в нее всевозможных аппаратных средств защиты — кард-ридеров, электронных замков, устройств считывания биометрических данных, металлоискателей, средств сигнализации и пожаротушения и т.п.

Ниже приведены некоторые наиболее распространенные средства идентификации и аутентификации:

6.1. Microsoft Active Directory

ActiveDirectory — LDAP-совместимая реализация интеллектуальной службы каталогов корпорации Microsoft для операционных систем семейства WindowsNT. ActiveDirectory позволяет администраторам использовать групповые политики (GPO) для обеспечения единообразия настройки пользовательской рабочей среды, развертывать ПО на множестве компьютеров (через групповые политики или посредством MicrosoftSystemsManagementServer 2003 (или SystemCenterConfigurationManager)), устанавливать обновления ОС, прикладного и серверного ПО на всех компьютерах в сети (с использованием WindowsServerUpdateServices (WSUS); SoftwareUpdateServices (SUS) ранее).

ActiveDirectory хранит данные и настройки среды в централизованной базе данных. Сети ActiveDirectory могут быть различного размера: от нескольких сотен до нескольких миллионов объектов.

Достоинства Active Directory:

· Изначальная интегрированность в серверные версии операционной системы MicrosoftWindows. Следовательно, при наличии лицензионного ПО обладает нулевой стоимостью;

· Простота настройки и конфигурирования.

Основные недостатки:

· Отсутствие поддержки других операционных систем, кроме MSWindows;

· Малое количество поддерживаемых протоколов доступа, и как следствие, низкий уровень интегрируемости с другими системами.

6.2. Novell eDirectory

NovelleDirectory — это совместимая с Х.500 служба каталогов, выпущенная компанией Novell, Inc. для централизованного управления доступом к ресурсам на множество сетевых серверов. Этот продукт широко используется и конкурирует с ActiveDirectory компании Microsoft, JavaSystemDirectoryServer компании Sun и FedoraDirectoryServer компании RedHat.

eDirectory представляет собой иерархическую, объектно – ориентированную базу данных, которая представляет все ресурсы организации в виде логического дерева. Ресурсами могут быть сотрудники, должности, серверы, рабочие станции, приложения, принтеры, службы, группы и т.д. Эффективное управление глобальным и точным доступом к ресурсам достигается за счет использования динамического наследования прав и использование механизмов эквивалентности правам. Права доступа для объектов в дереве определяются во время выполнения запроса и зависят от того, какие права назначены объекту явно, через эквиваленты по правам и благодаря местонахождению (контексту) объекта в дереве.

Достоинства NovelleDirectory :

· Многоплатформенность;

· Реплицируемость (возможность тиражирования системы на несколько серверов для повышения надежности и снижения нагрузки);

· Развитые средства мониторинга и управления;

Основные недостатки:

· Высокая стоимость;

· Высокие требования к квалификации обслуживающего персонала;

6.3 Аппаратные системы контроля и управления доступом

Кроме программных средств, ограничивающих и регламентриющих доступ только лишь к цифровой информации, в средних и крупных организациях также применяются аппаратные системы контроля доступа, которые отвечают за доступ в здания, помещения и т.п. Как правило, комплекс аппаратных СКУД представляет собой целостную систему, интегрированную в общую схему информационной безопасности организации.

Основные компоненты СКУД:

Идентификатор – ключ, который служит для определения прав владеющего им человека. Это может быть бесконтактная (Proximity) карточка или брелок. Также, в качестве идентификатора может использоваться код, набираемый на клавиатуре или ряд биометрических признаков человека - отпечаток пальца, рисунок сетчатки или радужной оболочки глаза.

Контроллер – основная часть системы. Именно контроллер принимает решение, пропустить или нет человека в данную дверь. Контроллер хранит в своей памяти коды идентификаторов со списком прав каждого из них.

Считыватель – устройство, которое считывает код идентификатора и передает его контроллеру. Считыватель должен быть доступен снаружи помещения, проход в которое необходимо получить.

Электромагнитные замки – сравнительно недороги и в некоторых случаях очень удобны в установке. Почти все они относятся к группе замков, запираемых напряжением, то есть, пригодны для установки на путях эвакуации при пожаре. Недостатки — несколько более высокая цена, а также необходимость гибкой подводки на саму дверь.

Турникеты – существуют двух основных типов: поясные и полноростовые. За счет высокой пропускной способности они незаменимы на входе в крупное предприятие, где, к тому же, используется система учета рабочего времени.

Ворота и шлагбаумы – чаще всего используются на въездах на предприятие и на автомобильных парковках. Основное требование — устойчивость к климатическим условиям и возможность управления от контроллера СКУД.

Проектирование СКУД целесообразно осуществлять в сотрудничестве со специалистами компании, производящей монтаж данной системы. В настоящее время в России существуют десятки фирм, специализирующихся на производстве, реализации и внедрении данных средств защиты. Вот некоторые из них:

"Parsec"

Производитель технических средств контроля доступа (сетевые контроллеры, сетевые считыватели, интерфейсы), а также программного обеспечения для них. В качестве интегрированной системы безопасности предлагается система ParsecNET, управляющая аппаратными средствами и устанавливаемая на один или более IBM-совместимые персональные компьютеры (ПК)

СКУД CANTEC

Программно-аппаратный комплекс, основу которого составляют контроллеры на 1-4 точки прохода ACD-4. Контроллеры управляют замками, турникетами, шлагбаумами, шлюзовыми кабинами и приводами автоматических ворот. Можно также осуществлять управление внешними устройствами (свет, вентиляция и т.д.). Для связи используется CAN-сеть, обеспечивающая бесперебойную работу системы в режиме реального времени. Содержит систему анализа, позволяющий производить мониторинг событий, перемещение пользователей, учет рабочего времени и т.д.

"Securitron"

Корпорация, производящая оборудование для систем СКУД (США).

"Паладин-Л"

Компания, специализирующаяся на электронных системах безопасности. Осуществляет монтаж систем различных производителей, как отечественных, так и зарубежных.

6.4 Биометрическая идентификация

Некоторые биометрические характеристики уникальны для данного человека, и их можно использовать для установления личности или проверки декларируемых личных данных:

· для идентификации пользователя (вместо ввода имени пользователя);

· совместно с паролем или персональным идентификатором (таким, как смарт-карта) - для обеспечения двухфакторной аутентификации.

Биометрические характеристики делятся на следующие группы:

· физиологические (физические или статические) - основаны на данных, полученных путем измерения анатомических данных человека;

· поведенческие (динамические) - основаны на данных, полученных путем измерения действий человека.

Все биометрические системы работают одинаково, отличаясь объектами и способами измерений. Пользователь предоставляет образец - опознаваемое, необработанное изображение или запись физиологической или поведенческой характеристики - посредством регистрирующего устройства (например, сканера или камеры). Предоставленная характеристика обрабатывается для получения информации об отличительных признаках, в результате чего получается ЭИП (эталонный идентификатор пользователя) -числовая последовательность; сам образец из него восстановить невозможно.

В процессе биометрической идентификации снятая в процессе идентификации характеристика сравнивается с ЭИП. Поскольку эти два значения полностью никогда не совпадают, то для принятия положительного решения о доступе степень совпадения должна превышать определенную пороговую величину.

Соответственно, в биометрических системах полученная при попытке идентификации характеристика претендента может быть ошибочно признана:

· соответствующей ЭИП другого лица;

· не соответствующей ЭИП данного пользователя, хотя он зарегистрирован в системе.

В качестве биометрических признаков применяются следующие:

· отпечатки пальцев (плоская картинка);

· геометрическая форма кисти руки (от одномерной до ЗD-технологии);

· форма и размер лица (от одномерной до ЗD-технологии);

· частотные характеристики и тембр голоса (например, по EAL2);

· узор радужной оболочки и особенности сетчатки глаза.

Надежные промышленные технологии биометрической идентификации должны быть созданы в недалеком будущем, GartnerGroup ожидает их появление не ранее, чем через 10 лет.

6. Обоснование необходимости использования ЭЦП и предложения по её внедрению и применению в информационном процессе организации

Для подписания электронных документов или любых данных, предоставленных в цифровой (электронной) форме, используется так называемая электронная цифровая подпись. Электронная цифровая подпись - это реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения.

Электронная цифровая подпись формируется с помощью закрытого ключа, который может храниться на дискете, в системном реестре, на смарт-картах и т. д. ).1сктронная цифровая подпись может быть проверена с помощью открытого ключа, парного тому закрытому ключу, с помощью которого формировалась эта ЭЦП. Таким образом, зная открытый ключ пользователя, можно с точностью установить, подписывал ли он данный документ.

Широкому распространению средств ЭЦП препятствует и отсутствие необходимой инфраструктуры в виде удостоверяющих центров (УЦ) и центров сертификации.

По мнению многих экспертов, популяризация ЭЦП в значительной мере сдерживается и таким субъективным фактором, как психология пользователей. Например, многие руководители промышленных предприятий и управленческих структур изначально скептически относятся к переходу на использование электронной подписи, и причиной этого является проблема отчуждаемости ЭЦП от ее владельца. В самом деле, подделать можно и обычную подпись, причем настолько искусно, что отличить ее от настоящей позволит только тщательная графологическая экспертиза, но вот «украсть» ее нельзя в принципе. С электронным аналогом подписи подобное возможно, по крайней мере, в отношении брелока или смарт-карты, на которой хранится секретный ключ. Как показывает практика, проблема отчуждаемости электронных средств от их владельцев возникает всякий раз, когда речь заходит о технологических инновациях в сфере персонифицированных средств (исключением, пожалуй, можно считать лишь область биометрии).

Невысокие темпы внедрения систем, поддерживающих сервисы ЭЦП, могут быть объяснены следующими сдерживающими факторами:

• переход на безбумажную технологию продвигается медленно, в том числе из-за недоверия к надежности информационных систем и систем защиты информации;

• обилие прикладных информационных систем, не содержащих встроенную поддержку ЭЦП и других средств защиты;

• внедрение ЭЦП по приказу «сверху» без заинтересованности «снизу»;

• отсутствие отдельного бюджета на системы защиты;

• отсутствие подготовленных кадровых ресурсов, способных выстроить процесс внедрения и эксплуатации, включая поддержку необходимых регламентов работы;

• отсутствие корневого национального сертификата.

Темпы внедрения ЭЦП могли быть гораздо выше. Одной из непременных составляющих создания систем с поддержкой ЭЦП должна стать система доверительных отношений между информационными ресурсами, содержащими конфиденциальности, так и во всей иерархической структуре органов власти (так называемая доверенная среда).

Таблица 3.Некоторые криптографические алгоритмы, разработанные и применяемые

|

в России, США и Европе

1 .Алгоритмы являющиеся национальным стандартом США.

2.Алгоритмы являющиеся собственностью RSADataSecurity, Inc. (США).

З.Алгоритм Дж. Месси - собственность Ascom-TechAG(Швейцария).

4.Срок действия патента на алгоритм Диффи-Хеллмана (Diffie-Hellman) США истек 29 марта 1997 года.

5.Алгоритм Клауса Шнора (KlausSchnorr. Германия).

6.Алгоритм, разработанный Давидом Шомом (DavidChaum) - DigiCachBV(Нидерланды).

7.Алгоритмы, являющиеся государственным стандартом РФ.

8.Алгоритмы, являющиеся собственностью "ЛАН" Крипто (Россия).

7. Предложения по структуре СИБ и размещению её элементов в ЛВС АПКУ организации. Схема ЛВС организации с предлагаемыми элементами СИБ

Основываясь на критериях, которые выбирают эксперты (в данном случае ими являются квалифицированные сотрудники «СКБ Контур») и составленной таблице различных средств информационной защиты и их характеристик (Приложение 4) можно предложить следующий комплекс системы информационной безопасности:

| Полное наименование средства | Фирма- производител ь |

Количество | Цена | Общая стоимость | Единица измерения цены |

| Firewall Kaspersky Internet Security 7.0 | "Лаборатория Касперского" | 1 | 3900 | 3900 | рубли |

| Kaspersky Anti-Virus | "Лаборатория Касперского" | 32 | 980 | 31360 | рубли |

| CS IMAGEmanager | Cisco Systems | 1 | 86251 | 86251 | рубли |

| Secret Disk 4 Lite | Aladdin | 32 | 2499 | 79968 | рубли |

| eToken NG-FLASH/64K/4GB | Aladdin | 32 | 4200 | 134400 | рубли |

| Процессорная карта eTokenPRO/SC | Aladdin | 32 | 650 | 20800 | рубли |

| Электронныйключ eTokenPRO/64Kcert | Aladdin | 32 | 1,62 | 51,84 | рубли |

| IIASP HL Max | Aladdin | 1 | 5490 | 5490 | рубли |

| IBM Tivoli Storage Manager | IBM | 1 | 4271,1 5 | 4271,15 | рубли |

| USB-ключи для защиты программ и данных от копирования, нелегального использования и несанкционированног о распространения HASPHLNet250 | Alladin | 64 | 5,49 | 352 | рубли |

| Цифровой конверт "Веста" | Лан "Крипто" | 4 | 1936 | 7744 | рубли |

| Итого: | 366843,99 | рубли |

Характеристика СИБ для «СКБ Контур»

| № п/п | Наименования показателей | Классы защищённости | ||

| 6 | 5 | 4 | ||

| 1. | Дискреционный принцип контроля доступа. | + | - | - |

| 2. | Мандатный принцип контроля доступа. | - | + | - |

| 3. | Очистка памяти. | - | - | + |

| 4. | Изоляция модулей. | - | - | + |

| 5. | Маркировка документов. | - | + | - |

| 6. | Защита ввода и вывода на отчуждаемый физический носитель данных. | + | ||

| 7. | Сопоставление пользователя с устройством. | + | - | - |

| 8. | Идентификация и аутентификация. | + | - | - |

| 9. | Гарантии проектирования. | + | - | - |

| 10. | Регистрация. | - | - | + |

| 11. | Целостность комплекса средств защиты. (КСЗ - СИБ). | - | - | + |

| 12. | Тестирование. | - | - | + |

| 13. | Руководство пользователя | - | + | |

| 14. | Руководство по комплексу средств защиты. | - | - | + |

| 15. | Тестовая документация. | - | + | - |

| 16. | Конструкторская (проектная) документация. | + | - |

8. Основные экономические характеристики СИБ и предложения по этапности её внедрения

Таким образом общая стоимость комплекса средств защиты информации составила 366843,99 рублей. Безусловно, это необходимый минимум средств, в котором нуждается компания, для того чтобы обеспечить информационную безопасность.

Вариант такого комплекса относительно недорог и удобен тем, что систему возможно внедрить единовременно.

Рекомендательный этап. Выполняется комплекс работ, связанный с размещением элементов СИБ в узлах ЛВС, анализом полученных результатов. Основные внимание уделяется тестированию СИБ с использованием комплекса многофункциональных тестов, обеспечивающих предотвращение проникновения программных злоупотреблений, а также снижения потенциальной опасности потери ресурсов.

Разрабатывается комплекс методических и инструктивных материалов, описывающих реализацию СИБ, содержащий следующие разделы:

- ПОЛИТИКА - описание конечных целей защиты и подготовки персонала, а также мер, направленных на достижение целей защиты и обеспечивающих адекватную защиту (требования к защите и ее стоимость должны соответствовать ценности обрабатываемой информации);

- ТЕКУЩЕЕ СОСТОЯНИЕ - описание статуса объектов, субъектов и механизмов защиты в момент составления плана;

- РЕКОМЕНДАЦИИ - описание основных шагов для достижения целей защиты, обеспечивающих достижение целей политики безопасности, способов и механизмов ее реализации в конкретной системе;

- ОТВЕТСТВЕННОСТЬ - список лиц, ответственных за функционирвание средств защиты, а также зон ответственности;

- РАСПИСАНИЕ - описание порядка работы механизмов СИБ, включая меры контроля.

- ПЕРЕСМОТР - описание положений плана, которые периодически подвергаются пересмотру, а также содержание конкретных организационно-технических мероприятий.

Ввод СИБ в эксплуатацию.В рамках заключительного этапа реализуется комплекс работ по обучению персонала, внедрению механизмов защиты и их тестированию на основе информации о новых угрозах и каналах утечки информации, модификации информационных и коммуникационных технологий.

9. Выводы, предложения и рекомендации по дальнейшему развитию и совершенствованию СИБ

В реферате были проанализированы основные источники угроз информационной безопасности организации «СКБ Контур» и была разработана и предложена СИБ для этой организации. При этом такая СИБ позволит в значительной мере сократить ущерб в случае возникновения угроз. Такой ущерб оценивают в 40-45% прибыли, что значительно выше, чем затраты на внедрение СИБ.

В дальнейшем организация будет расти и развиваться, не исключено открытие новых подразделений или филиалов, поэтому в бюджет организации необходимо заложить статью расходов на развитие и модернизацию СИБ.

Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они требуют постоянного, неослабевающего внимания со стороны государства и общества. Развитие информационных технологий побуждает к постоянному приложению совместных усилий по совершенствованию методов и средств, позволяющих достоверно оценивать угрозы безопасности информационной сферы и адекватно реагировать на них.

Предотвращение несанкционированного доступа к конфиденциальной информации, циркулирующей в телекоммуникационных сетях является важной задачей обеспечения безопасности глобальной информации. Защите информации в последнее время уделяется все большее внимание на самых различных уровнях - и государственном, и коммерческом.

Радикальное решение проблем защиты электронной информации может быть получено только на базе использования криптографических методов, которые позволяют решать важнейшие проблемы защищенной автоматизированной обработки и передачи данных. При этом современные скоростные методы криптографического преобразования позволяют сохранить исходную производительность автоматизированных систем.

Криптографические преобразования данных являются наиболее эффективным средством обеспечения конфиденциальности данных, их целостности и подлинности. Только их использование в совокупности с необходимыми техническими и организационными мероприятиями могут обеспечить защиту от широкого спектра потенциальных угроз.

10. Список реферированных источников

1) http://www.skbkontur.ru

2) http://www.alladin.ru/

3) http://www.kaspersky.com/

4) http://anti-virus-software-review.toptenreviews.com/

5) http://store.norton.com/v2.0-img/operations/symantus/site/promo/pd/_10/067661/navnis10_n360v4_RU.html

6) http://kiev-security.org.ua/

7) http://www.computerra.ru/

8) http://www.server.md/news/15424/

9) http://secuteck.ru/main.php

Приложени я

Приложение 1

Структурная схема органов ВДО, распределенных в пространстве

Организационная структура центрального органа управления «СКБ Контур»

Структура ЛВС и степень ее конфиденциальности ее элементов

[1] По состоянию на 01.10.2009